Какая бы защита ни стояла в облаке, контролируют ее все равно люди. Администраторы с повышенным уровнем доступа ― это привилегированные пользователи, их работу тоже нужно контролировать и не допускать превышения полномочий. Если после вмешательства админа возникнет проблема, стандартные журналы событий не всегда помогут расследованию причин: там хранится множество другой информации, не всегда настроен достаточный срок хранения, да и сам администратор при желании может удалить записи.

Для расследования инцидентов мы используем не только журналы с конечных устройств, но и систему контроля действий поставщиков ИТ-услуг (СКДПУ). Она записывает все действия инженеров DataLine с Cloud-152. Это облако аттестовано по требованиям ФЗ-152 и Приказа № 17 ФСТЭК России к ГИС, сертифицировано по стандарту PCI DSS и входит в область действия сертификата по ISO/IEC 27001:2013. Так что СКДПУ еще и помогает выполнять требования законов и стандартов.

Также система используется, если нужно помочь клиенту и подключиться к серверам в его информационной системе персональных данных (ИСПДн). Доступ наших администраторов к S3 и некоторым другим системам тоже контролируем через СКДПУ.

В статье покажу, за какой уровень защиты облака у нас отвечает СКДПУ, чем и как он может помочь клиентам.

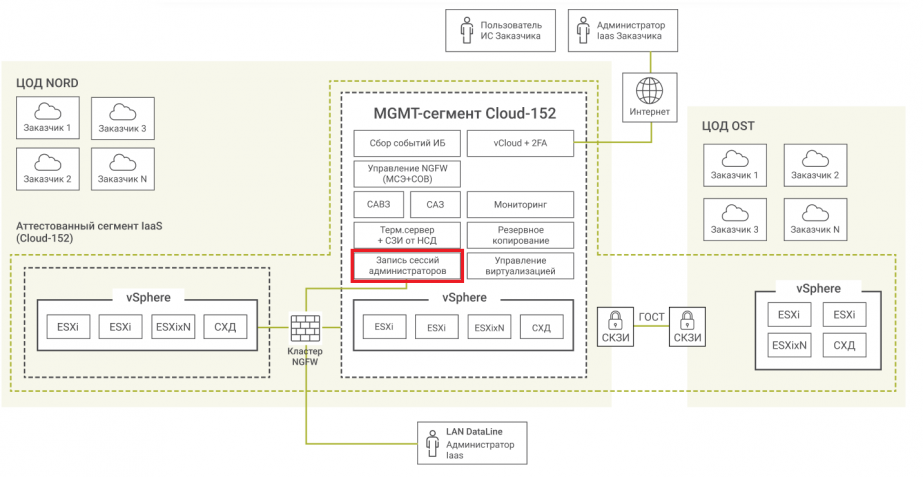

Место СКДПУ в Cloud-152

Расскажу про область действия СКДПУ на таком примере: представим многоквартирный жилой комплекс. Для его защиты управляющая компания не просто поставила шлагбаум и домофоны, а оборудовала общие территории камерами и датчиками движения. Если кто-то захочет воспользоваться ключами от общедомовых помещений ради собственной выгоды, его действия отследят по записям системы видеонаблюдения.

На уровне Cloud-152 СКДПУ работает, как такая камера с датчиком:

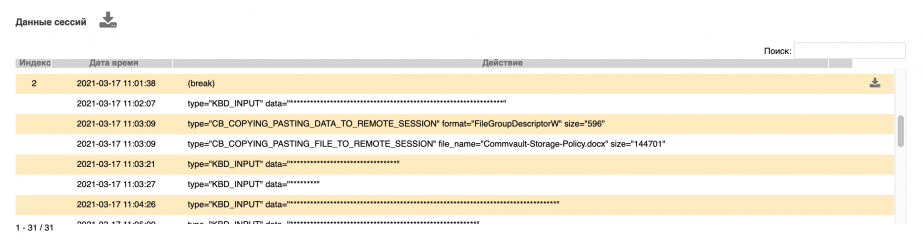

- в один файл идет запись всех действий на экране администратора,

- в другой файл пишется весь ввод с клавиатуры.

Два файла синхронизируются с помощью временной метки. Это позволяет посмотреть все, что делал сотрудник во время пользовательской сессии.

На общей схеме Cloud-152 это выглядит так: облако оборудовано не только "забором" в виде защищенного сетевого сегмента с межсетевым экраном, но и "камерами" для наблюдения за каждым инженером:

У администраторов IaaS нет прав доступа к клиентскому сегменту, только к сегменту управления. Если клиент заказывает дополнительные сервисы по администрированию, инженер тоже подключается через СКДПУ.

Мы рассматривали несколько подобных систем и выбрали СКДПУ по нескольким критериям:

- поддерживает основные протоколы администрирования Windows, Linux и сетевых устройств;

- хорошо оптимизирована и не особо требовательна к железу;

- небольшой объем файлов с сессиями, к примеру: восьмичасовая сессия весит 100 Мб, за год одна из групп админов израсходовала 140 Гб;

- можно блокировать запуск определенных программ или консольных команд;

- хорошая поддержка на российском рынке: большинство проблем решаются в первый час.

Минус лишь в стоимости лицензии и нюансах администрирования. В консоли СКДПУ есть своя логика, и к некоторым моментам нужно привыкнуть. Например, есть различия у десктопной и веб-консоли. При этом для настройки нужно знать глубоко не только саму СКДПУ, но и операционную систему.

СКДПУ имеет много возможностей по записи действий пользователя. Его можно также использовать как кейлогер, но данную функциональность нужно включать дополнительно. Если поставить нужную галочку, то пароли к целевым системам будут видны на записи. Это тоже нужно учитывать при настройке, иначе журнал сессии может скомпрометировать пароль админа.

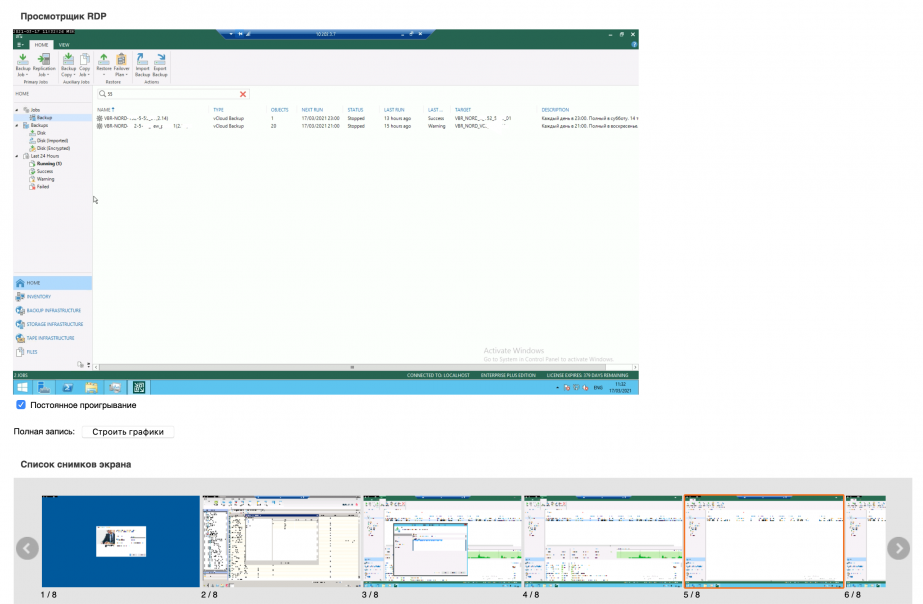

Какие записи и как храним

Особенность СКДПУ в том, что каждое запущенное приложение пишется в отдельный файл. Если изображение на экране администратора меняется при переходе в новое приложение, СКДПУ начинает записывать новый файл. В итоге запись каждой сессии дробится на несколько тематических видео. Файлов в архиве больше, зато не нужно проматывать длинные видео в поисках нужного скрина:

В рамках Cloud-152 мы пишем все сессии и все события. Но дополнительно отслеживаем запуск определенных программ в реальном времени. К примеру, запуск консоли управления доменом или определенного сервера — на такие события настраиваем уведомления в почту и можем сразу отреагировать на подозрительные действия администратора.

Вместе с этим журналы отправляются в нашу систему для сбора и визуализации данных на основе ELK. Сюда уведомления из СКДПУ поступают в виде записей: "запущено приложение...", "пользователь ввел фразу…". Для определенных событий также можем настроить алерты в системе мониторинга на базе Nagios.

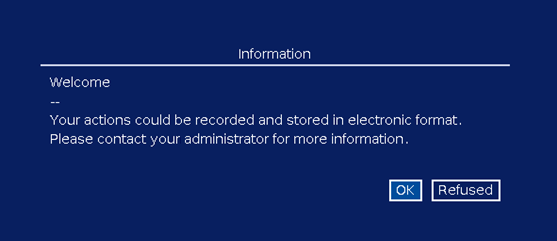

Когда наш сотрудник заходит в Cloud-152, он получает оповещение о записи сессии:

Улыбайтесь, вас снимают. Можно и отказаться, но тогда не зайдешь

Параллельно с этими записями мы храним журналы входа в Cloud-152 и проверяем, совпадают ли они по времени. Если кто-то попытается обойти СКДПУ, произойдет рассинхрон: система зафиксирует вход в IaaS, но не увидит запись в СКДПУ.

Записи сессий администраторов Cloud-152 хранятся не менее 360 дней. Дополнительно мы делаем резервные копии записей средствами Veeam и отправляем их на хранение в другой наш ЦОД. Бэкапы храним 30 дней.

Как используем записи

Расследуем любые нештатные ситуации. Если какой-то инцидент произошел после подключения нашего сотрудника к серверу клиента, просматриваем записи и перепроверяем корректность работы. Речь не только про ИБ, но и про любые другие проблемы.

Используем в дополнение к журналам работы с оборудованием. За контроль сетевого оборудования отвечает протокол TACACS+ c открытым исходным кодом. Одна из его реализаций устанавливается на выделенный сервер, настраивается взаимодействие с сетевым оборудованием и прописываются права на доступ, разрешение на выполнение команд. Если кто-то из инженеров попытается совершить запрещенную команду, в журнале мы увидим соответствующее событие. Как минимум, появится повод для беседы и дальнейшей проверки действий через СКДПУ.

Отслеживаем возможные источники несанкционированного доступа. Среди записей мы обращаем внимание на такие события, как назначение прав доступа. Если инженер случайно выдаст новому пользователю слишком много прав, это может привести к инциденту. Такие моменты стоит регулярно перепроверять.

Обновляем базу знаний. Cервис полезен и для решения спорных ситуаций. Полтора месяца назад наш инженер разбирал нетиповую проблему на стороне клиента и уже успел забыть точную последовательность действий, а системные журналы перезаписались. Проблема проявилась снова. Мы подняли запись из СКДПУ и поняли, что в действиях инженера не хватало финальной проверки результата. Этот случай добавили в базу знаний и внесли изменения в регламент проверки работ.

Помогаем следить за админами клиента внутри его систем. Размещение клиента в Cloud-152 не позволяет автоматически выполнить все требования 152-ФЗ. На совести клиента остается сама ИСПДн — ее тоже нужно приводить в соответствие с законом. В виртуальных машинах клиента могут работать его подрядчики: настраивать 1С, систему документооборота и т. д. За работой администраторов-аутсорсеров лучше тоже на всякий случай приглядывать. Для этого предлагаем клиентам аренду СКДПУ на месяц и более и помогаем ему настроить "внутреннее" наблюдение за своими администраторами.

СКДПУ подходит не только для Cloud-152. Если клиентам захочется поставить такую систему в любом другом нашем облаке, то скоро запустим новый сервис с ежемесячными лицензиями. Следите за обновлениями!