Всем привет! Я руковожу центром киберзащиты DataLine. К нам приходят заказчики с задачей выполнения требований 152-ФЗ в облаке или на физической инфраструктуре.

Практически в каждом проекте приходится проводить просветительскую работу по развенчанию мифов вокруг этого закона. Я собрал самые частые заблуждения, которые могут дорого обойтись бюджету и нервной системе оператора персональных данных. Сразу оговорюсь, что случаи госконтор (ГИС), имеющих дело с гостайной, КИИ и пр. останутся за рамками этой статьи.

Миф 1. Я поставил антивирус, межсетевой экран, огородил стойки забором. Я же соблюдаю закон?

152-ФЗ – не про защиту систем и серверов, а про защиту персональных данных субъектов. Поэтому соблюдение 152-ФЗ начинается не с антивируса, а с большого количества бумажек и организационных моментов.

Главный проверяющий, Роскомнадзор, будет смотреть не на наличие и состояние технических средств защиты, а на правовые основания для обработки персональных данных (ПДн):

- с какой целью вы собираете персональные данные;

- не собираете ли вы их больше, чем нужно для ваших целей;

- сколько храните персональные данные;

- есть ли политика обработки персональных данных;

- собираете ли согласие на обработку ПДн, на трансграничную передачу, на обработку третьими лицами и пр.

Ответы на эти вопросы, а также сами процессы должны быть зафиксированы в соответствующих документах. Вот далеко не полный список того, что нужно подготовить оператору персональных данных:

- Типовая форма согласия на обработку персональных данных (это те листы, которые мы сейчас подписываем практически везде, где оставляем свои ФИО, паспортные данные).

- Политика оператора в отношении обработки ПДн (тут есть рекомендации по оформлению).

- Приказ о назначении ответственного за организацию обработки ПДн.

- Должностная инструкция ответственного за организацию обработки ПДн.

- Правила внутреннего контроля и (или) аудита соответствия обработки ПДн требованиям закона.

- Перечень информационных систем персональных данных (ИСПДн).

- Регламент предоставления доступа субъекта к его ПДн.

- Регламент расследования инцидентов.

- Приказ о допуске работников к обработке ПДн.

- Регламент взаимодействия с регуляторами.

- Уведомление РКН и пр.

- Форма поручения обработки ПДн.

- Модель угроз ИСПДн.

После решения этих вопросов можно приступать к подбору конкретных мер и технических средств. Какие именно понадобятся вам, зависит от систем, условий их работы и актуальных угроз. Но об этом чуть позже.

Реальность: соблюдение закона – это налаживание и соблюдение определенных процессов, в первую очередь, и только во вторую – использование специальных технических средств.

Миф 2. Я храню персональные данные в облаке, дата-центре, соответствующем требованиям 152-ФЗ. Теперь они отвечают за соблюдение закона

Когда вы отдаете на аутсорсинг хранение персональных данных облачному провайдеру или в дата-центр, то вы не перестаете быть оператором персональных данных.

Призовем на помощь определение из закона:

Обработка персональных данных – любое действие (операция) или совокупность действий (операций), совершаемых с использованием средств автоматизации или без использования таких средств с персональными данными, включая сбор, запись, систематизацию, накопление, хранение, уточнение (обновление, изменение), извлечение, использование, передачу (распространение, предоставление, доступ), обезличивание, блокирование, удаление, уничтожение персональных данных.

Источник: статья 3, 152-ФЗ

Из всех этих действий сервис-провайдер отвечает за хранение и уничтожение персональных данных (когда клиент расторгает с ним договор). Все остальное обеспечивает оператор персональных данных. Это значит, что оператор, а не сервис-провайдер, определяет политику обработки персональных данных, получает от своих клиентов подписанные согласия на обработку персональных данных, предотвращает и расследует случаи утечки персональных данных на сторону и так далее.

Следовательно, оператор персональных данных по-прежнему должен собрать документы, которые были перечислены выше, и выполнить организационные и технические меры для защиты своих ИСПДн.

Обычно провайдер помогает оператору тем, что обеспечивает соответствие требованиям закона на уровне инфраструктуры, где будут размещаться ИСПДн оператора: стойки с оборудованием или облако. Он также собирает пакет документов, принимает организационные и технические меры для своего куска инфраструктуры в соответствие с 152-ФЗ.

Некоторые провайдеры помогают с оформлением документов и обеспечением технических средств защиты для самих ИСПДн, т. е. уровня выше инфраструктуры. Оператор тоже может отдать эти задачи на аутсорсинг, но сама ответственность и обязательства по закону никуда не исчезают.

Реальность: обращаясь к услугам провайдера или дата-центра, вы не можете передать ему обязанности оператора персональных данных и избавиться от ответственности. Если провайдер вам это обещает, то он, мягко говоря, лукавит.

Миф 4. За мной шпионит Моссад, или У меня непременно УЗ-1

Некоторые заказчики настойчиво доказывают, что у них ИСПДн уровня защищенности 1 или 2. Чаще всего это не так. Вспомним матчасть, чтобы разобраться, почему так получается.

УЗ, или уровень защищенности, определяет, от чего вы будете защищать персональные данные.

На уровень защищенности влияют следующие моменты:

- тип персональных данных (специальные, биометрические, общедоступные и иные);

- кому принадлежат персональные данные – сотрудникам или несотрудникам оператора персданных;

- количество субъектов персональных данных – более или менее 100 тыс.

- типы актуальных угроз.

Про типы угроз нам рассказывает Постановление Правительства РФ от 1 ноября 2012 г. № 1119. Вот описание каждого с моим вольным переводом на человеческий язык.

Угрозы 1-го типа актуальны для информационной системы, если для нее в том числе актуальны угрозы, связанные с наличием недокументированных (недекларированных) возможностей в системном программном обеспечении, используемом в информационной системе.

Если вы признаете этот тип угроз актуальным, значит вы свято верите в то, что агенты ЦРУ, МИ-6 или МОССАД разместили в операционной системе закладку, чтобы воровать персональные данные конкретных субъектов именно из ваших ИСПДн.

Угрозы 2-го типа актуальны для информационной системы, если для нее в том числе актуальны угрозы, связанные с наличием недокументированных (недекларированных) возможностей в прикладном программном обеспечении, используемом в информационной системе.

Если считаете, что угрозы второго типа – это ваш случай, то вы спите и видите, как те же агенты ЦРУ, МИ-6, МОССАД, злобный хакер-одиночка или группировка разместили закладки в каком-нибудь пакете программ для офиса, чтобы охотиться именно за вашими персональными данными. Да, есть сомнительное прикладное ПО типа μTorrent, но можно сделать список разрешенного софта к установке и подписать с пользователями соглашение, не давать пользователям права локальных администраторов и пр.

Угрозы 3-го типа актуальны для информационной системы, если для нее актуальны угрозы, не связанные с наличием недокументированных (недекларированных) возможностей в системном и прикладном программном обеспечении, используемом в информационной системе.

Вам не подходят угрозы 1 и 2 типов, значит, вам сюда.

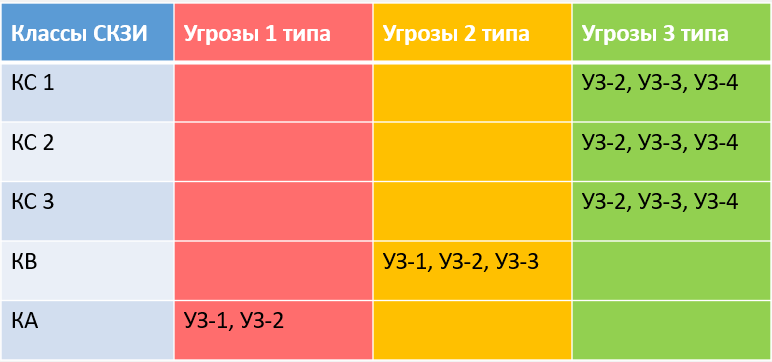

С типами угроз разобрались, теперь смотрим, какой же уровень защищенности будет у нашей ИСПДн.

Таблица на основе соответствий, прописанных в Постановлении Правительства РФ от 1 ноября 2012 г. № 1119

Если мы выбрали третий тип актуальных угроз, то в большинстве случаев у нас будет УЗ-3. Единственное исключение, когда угрозы 1 и 2 типа не актуальны, но уровень защищенности все равно будет высоким (УЗ-2), – это компании, которые обрабатывают специальные персональные данные несотрудников в объеме более 100 000. Например, компании, занимающиеся медицинской диагностикой и оказанием медицинских услуг.

Есть еще УЗ-4, и он встречается в основном у компаний, чей бизнес не связан с обработкой персональных данных несотрудников, т. е. клиентов или подрядчиков, либо базы персональных данных малы.

Почему так важно не переборщить с уровнем защищенности? Все просто: от этого будет зависеть набор мер и средств защиты для обеспечения этого самого уровня защищенности. Чем выше УЗ, тем больше всего надо будет сделать в организационном и техническом плане (читай: тем больше денег и нервов нужно будет потратить).

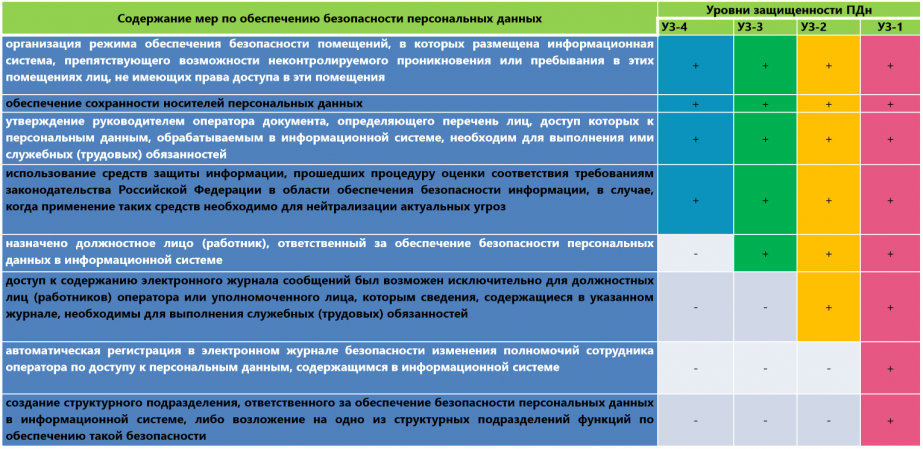

Вот, например, как меняется набор мер обеспечения безопасности в соответствии с тем же ПП-1119.

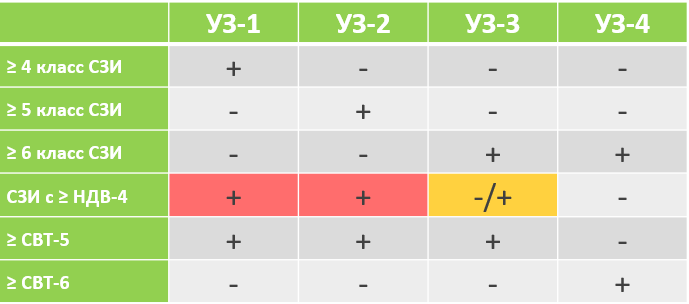

Теперь смотрим, как, в зависимости от выбранного уровня защищенности, меняется список необходимых мер в соответствии с Приказом ФСТЭК России № 21 от 18.02.2013 г. К этому документу есть длиннющее приложение, где определяются необходимые меры. Всего их 109, для каждого УЗ определены и отмечены знаком "+" обязательные меры – они как раз и рассчитаны в таблице ниже. Если оставить только те, которые нужны для УЗ-3, то получится 4.

Реальность: если вы не собираете анализы или биометрию клиентов, вы не параноик боитесь закладок в системном и прикладном ПО, то, скорее всего, у вас УЗ-3. Для него предусмотрен вменяемый список организационных и технических мер, которые реально выполнить.

Миф 5. Все средства защиты (СЗИ) персональных данных должны быть сертифицированы ФСТЭК России

Если вы хотите или обязаны провести аттестацию, то скорее всего вам придется использовать сертифицированные средства защиты. Аттестацию будет проводить лицензиат ФСТЭК России, который:

- заинтересован продать побольше сертифицированных СЗИ;

- будет бояться отзыва лицензии регулятором, если что-то пойдет не так.

Если аттестация вам не нужна и вы готовы подтвердить выполнение требований иным способом, названным в Приказе ФСТЭК России № 21 «Оценка эффективности реализованных в рамках системы защиты персональных данных мер по обеспечению безопасности персональных данных», то сертифицированные СЗИ для вас не обязательны. Постараюсь кратко привести обоснование.

В пункте 2 статьи 19 152-ФЗ говорится о том, что нужно использовать средства защиты, прошедшие в установленном порядке процедуру оценки соответствия:

Обеспечение безопасности персональных данных достигается, в частности:

[...]

3)применением прошедших в установленном порядке процедуру оценки соответствия средств защиты информации.

В пункте 13 ПП-1119 также есть требование об использовании средств защиты информации, прошедших процедуру оценки соответствия требованиям законодательства:

[...]

использование средств защиты информации, прошедших процедуру оценки соответствия требованиям законодательства Российской Федерации в области обеспечения безопасности информации, в случае, когда применение таких средств необходимо для нейтрализации актуальных угроз.

Пункт 4 Приказа ФСТЭК № 21 практически дублирует пункт ПП-1119:

Меры по обеспечению безопасности персональных данных реализуются в том числе посредством применения в информационной системе средств защиты информации, прошедших в установленном порядке процедуру оценки соответствия, в случаях, когда применение таких средств необходимо для нейтрализации актуальных угроз безопасности персональных данных.

Что общего у этих формулировок? Правильно – в них нет требования использовать сертифицированные средства защиты. Дело в том, что форм оценки соответствия несколько (добровольная или обязательная сертификация, декларирование соответствия). Сертификация – это лишь одна из них. Оператор может использовать несертифицированные средства, но нужно будет продемонстрировать регулятору при проверке, что для них пройдена процедура оценки соответствия в какой-либо форме.

Если же оператор решает использовать сертифицированные средства защиты, то нужно выбирать СЗИ в соответствие с УЗ, о чем явно указано в Приказе ФСТЭК № 21:

Технические меры защиты персональных данных реализуются посредством применения средств защиты информации, в том числе программных (программно-аппаратных) средств, в которых они реализованы, имеющих необходимые функции безопасности.

При использовании в информационных системах сертифицированных по требованиям безопасности информации средств защиты информации:

Реальность: закон не требует обязательного использования сертифицированных средств защиты.

Миф 6. Мне нужна криптозащита

Тут несколько нюансов:

- Многие считают, что криптография обязательна для любых ИСПДн. На самом деле использовать их нужно лишь в случае, если оператор не видит для себя иных мер защиты, кроме как применение криптографии.

- Если без криптографии никак, то нужно использовать СКЗИ, сертифицированные ФСБ.

- Например, вы решили разместить ИСПДн в облаке сервис-провайдера, но не доверяете ему. Свои опасения вы описываете в модели угроз и нарушителя. У вас ПДн, поэтому вы решили, что криптография – единственный способ защиты: будете шифровать виртуальные машины, строить защищенные каналы посредством криптозащиты. В этом случае придется применять СКЗИ, сертифицированные ФСБ России.

- Сертифицированные СКЗИ подбираются в соответствии с определенным уровнем защищенности согласно Приказу № 378 ФСБ.

Для ИСПДн с УЗ-3 можно использовать КС1, КС2, КС3. КС1 – это, например, C-Терра Виртуальный шлюз 4.2 для защиты каналов.

KC2, КС3 представлены только программно-аппаратными комплексами, такими как: ViPNet Coordinator, АПКШ «Континент», С-Терра Шлюз и т. д.

Если у вас УЗ-2 или 1, то вам нужны будут средства криптозащиты класса КВ1, 2 и КА. Это специфические программно-аппаратные комплексы, их сложно эксплуатировать, а характеристики производительности скромные.

Реальность: закон не обязывает использовать СКЗИ, сертифицированные ФСБ.