В прошлой статье мы затронули тему, что аутентификация по СМС – не самый лучший способ многофакторной аутентификации. Такой способ используют многие веб-сервисы: соцсети, почтовые клиенты, платежные системы. Вдобавок номер телефона используется в качестве логина: для регистрации ВКонтакте, в Telegram и так далее.

Если SIM-карту угонят, а СМС перехватят, последствия будут плачевны. Многие пользователи переписываются в мессенджерах с коллегами и партнерами, поэтому под угрозой окажутся не только личные данные, но и корпоративные. Если в вашей компании не используется корпоративная инфраструктура для общения, то незащищенные аккаунты сотрудников ставят под угрозу бизнес. Так что стоит позаботиться о безопасности заранее.

В этой статье возьмем несколько популярных сервисов и заменим СМС-аутентификацию на более безопасные способы. Заодно разберемся, как дополнительно защитить аккаунты от угона и спать спокойно.

На статью нас вдохновил лонгрид MyCrypto, посвященный защите от SIM-джекинга (SimJacking). Мы изучили их рекомендации и составили актуальный список для России.

Зачем избавляться от аутентификации по СМС

Злоумышленники могут получить СМС и зайти в чужой аккаунт сразу несколькими способами:

- Если смогут заполучить телефон с SIM-картой внутри.

- Если перевыпустят SIM-карту по поддельным документам. Мошенники покупают слитые паспортные данные и подделывают доверенность или даже сам паспорт. Отправит ли оператор документы на проверку в службу безопасности, зависит от человеческого фактора.

- Если угонят SIM-карту по сговору с сотрудниками оператора.

- Если перехватят СМС с помощью уязвимостей в самой SIM-карте или в телефоне.

Второй и третий способ – самые массовые. Опасность в том, что потерпевший не сразу поймет, что симку угнали. У мошенника есть все шансы нажиться, до того как вы осознаете проблему и успеете восстановить доступ к своей SIM-карте.

По каким признакам ясно, что симку угнали:

- Оператор присылает СМС о замене SIM-карты.

- На телефоне пропадает сеть оператора, перезагрузка не помогает.

- На почту приходят письма о попытках переустановить пароль в разных сервисах.

- Apple ID или аккаунт Google начинает требовать ввести пароль.

- Приходят сообщения о привязке аккаунта к новому устройству.

- Если где-то для двухфакторной аутентификации используются push-сообщения, то начнут приходить коды от разных сервисов.

Как предупредить угон SIM-карты

- Не выкладывайте в интернет сканы и номера персональных документов, в том числе на онлайн-диски, в соцсети, мессенджеры, обменники изображениями (исключений нет).

- Зайдите в офис вашего сотового оператора и напишите заявление, которое запретит перевыпуск SIM-карты по доверенности. У операторов услуга называется «Запрет действий по нотариальной доверенности».

- Усложните доступ к смартфону с помощью надежного пароля и аутентификации по отпечатку пальца/Face ID.

- Купите отдельный мобильный телефон и выпустите симку, номер которой не известен никому. Это будет ваш «секретный номер» для СМС-кодов, если какой-то сервис не позволяет защитить аккаунт другим способом. Запретите перевыпуск симки по доверенности.

Что делать, если все-таки угнали

Если SIM-карту уже угнали, у вас будет не более суток на блокировку. Поэтому нужно держать под рукой сценарий быстрой блокировки:

- придумайте способ позвонить оператору, если потеряли телефон, например, с ноутбука или планшета. К примеру, установите туда Skype или Viber;

- пополните балансы для звонков;

- найдите номер своего мобильного оператора и запишите его в журнал Skype или Viber;

- отрепетируйте потерю телефона: вытащите симку и попробуйте позвонить оператору выбранными способами.

Как избавиться от СМС-аутентификации и защитить аккаунты

Наша общая рекомендация – откажитесь от СМС-аутентификации везде, где можно. Посмотрим, как это сделать для популярных веб-сервисов.

Сначала рассмотрим те, где используется СМС-аутентификация. А потом защитим те, где сам сервис привязан к номеру телефона.

Google-аккаунт

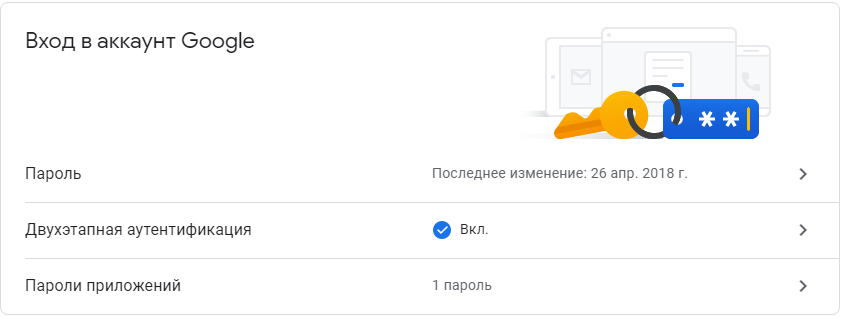

- Зайдите в аккаунт Googlе и перейдите на вкладку «Безопасность».

- В пункте «Вход в аккаунт Google» включите двухэтапную аутентификацию. Во всплывающем окне пройдите повторную аутентификацию.

- Выберите второй фактор аутентификации.

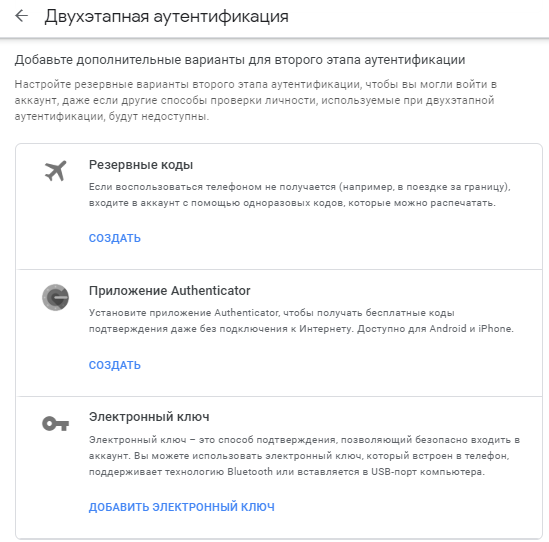

Разберем, что лучше выбрать.- СМС или голосовое подтверждение: стоит отказаться от этого метода полностью.

- Резервные коды: один из лучших способов для резервного входа, особенно если использовать его с максимальной осторожностью.

Запишите их на бумагу, сделайте несколько копий и уберите в несколько безопасных мест. Так они будут в безопасности от онлайн-атак. - Google authenticator: довольно распространенный метод аутентификации, но, в свете некоторых событий, доверие к нему – это личное дело каждого.

- Уведомление от Google: отправляет push-уведомление на ваш доверенный девайс.

- Электронный ключ: идентификатор на физическом носителе. Это либо отдельное устройство, которое нужно вставить в USB-порт компьютера при входе в Google-аккаунт, либо встроенный в смартфон ключ, который передается по Bluetooth с вашего телефона на компьютер при входе в Google-аккаунт. Технология не лишена неудобств, но позволяет обеспечить высокий уровень безопасности, особенно если использовать отдельный девайс, а не смартфон. Это позволяет разделить все факторы на независимые сущности и не «класть все яйца в одну корзину».

- Выберите резервный способ на случай, если основной способ будет недоступен. Помните, что на одном мобильном не стоит использовать совместно push-уведомления, голосовые подтверждения и СМС (если вы все-таки не отказались от них совсем).

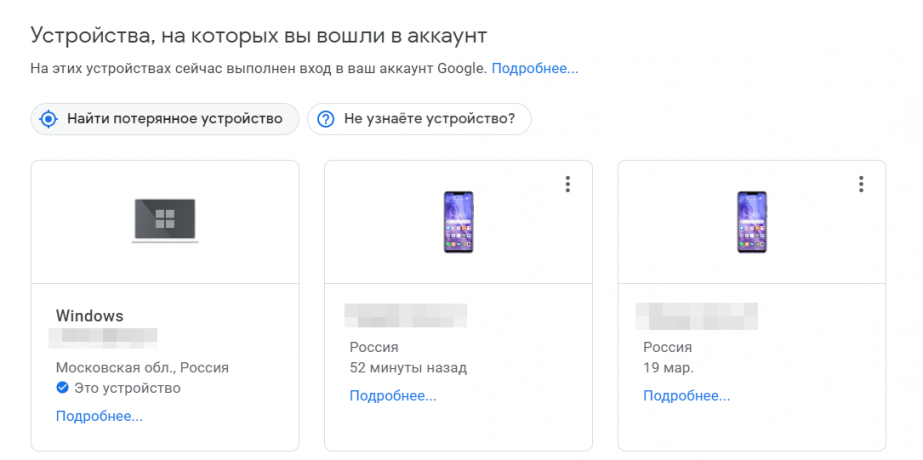

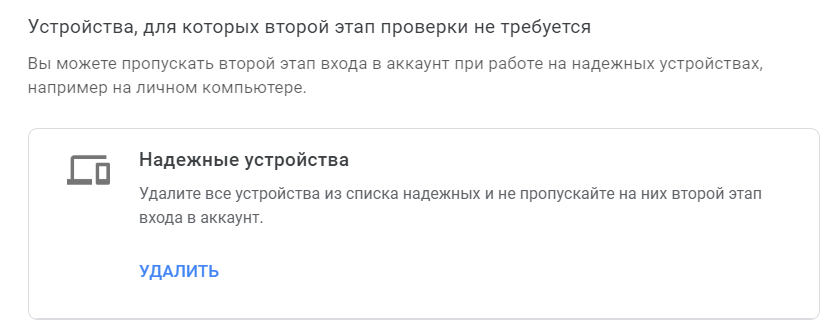

- Далее в списке есть выбор надежных устройств: для них второй фактор не требуется. Нужно проверить, защищены ли все доверенные устройства. Или очистить весь список и добавить по-настоящему нужные заново.

- Перейдем обратно к https://myaccount.google.com/security и пройдемся по всем пунктам

- Пароль: проверьте, что ваш пароль надежен и уникален. Например, можно воспользоваться рекомендациями для создания сложных паролей.

- Пароли приложений: проверьте и оставьте только те, которые вам нужны

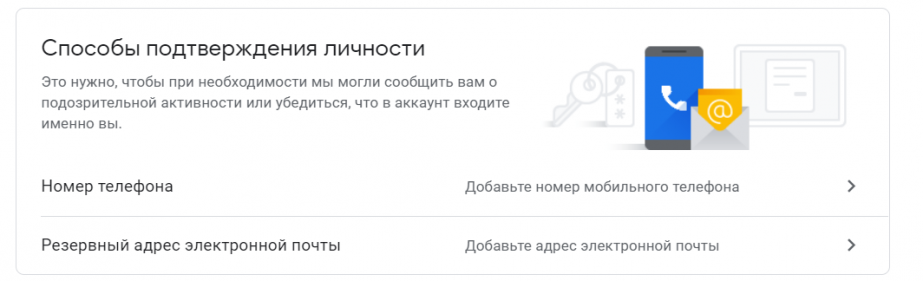

- Способы подтверждения личности – номер телефона: Уберите свой номер телефона. Вы можете восстановить доступ к аккаунту через другой фактор, если необходимо.

- Способы подтверждения личности – резервный адрес электронной почты: уберите резервный адрес.

- Ваши устройства: уберите все лишние.

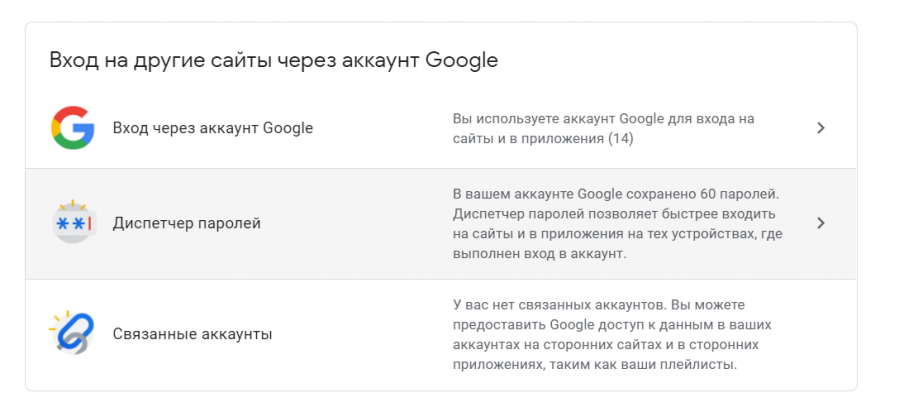

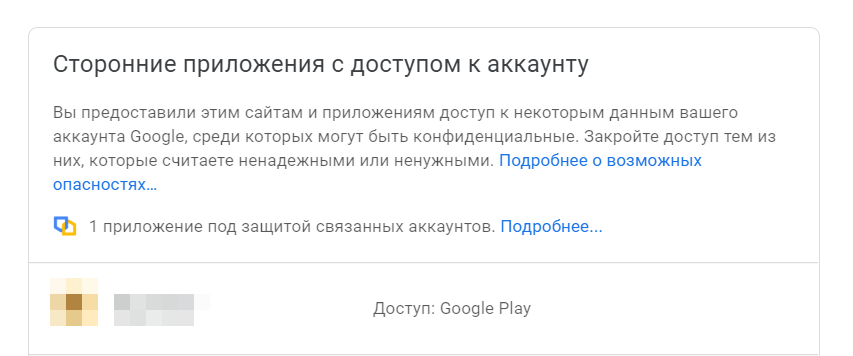

- Сторонние приложения с доступом к аккаунту: удалите все приложения, которыми не пользуетесь.

- Вход через аккаунт Google: удалите все, которыми не пользуетесь.

- Доступ к связанным аккаунтам: в случае угона аккаунта можно упростить доступ к другим сайтам для злоумышленника. Удаляйте все.

- Диспетчер паролей: перенесите пароли в отдельный Password Manager. Отключите автосохранение паролей.

Яндекс

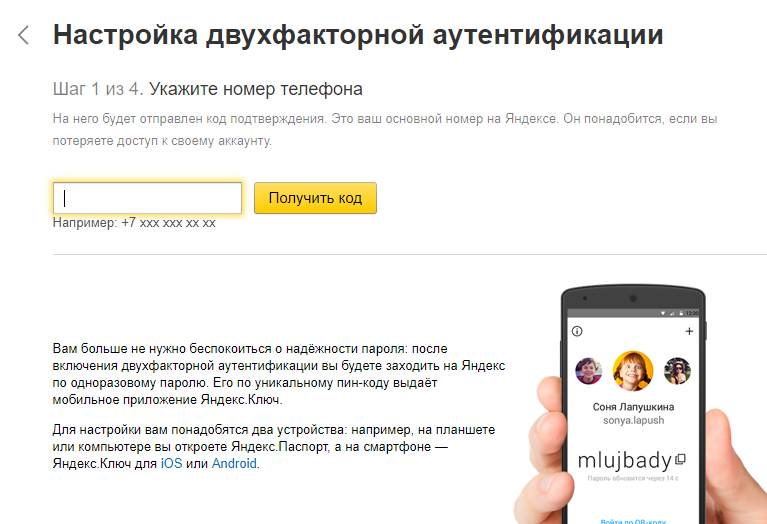

В Яндекс-аккаунте нет возможности включить двухфакторную аутентификацию без привязки номера. Поэтому мы будем использовать «секретный номер» и включать дополнительные факторы в других местах.

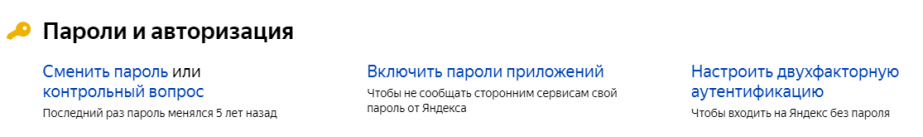

- Войдите в ваш аккаунт на Яндексе и пролистайте до пункта «Пароли и авторизация».

- Пароль: проверьте свой пароль на надежность и уникальность (см. выше)

- Контрольный вопрос: выберите наиболее сложный и неочевидный потенциальному злоумышленнику ответ. Используйте нестандартные способы записи ответа и мнемонические техники запоминания.

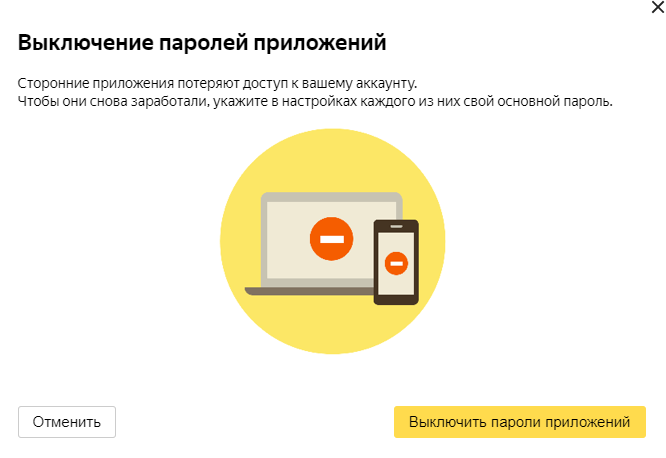

- Включить пароли приложений: отдельные приложения могут подключаться к вашему аккаунту Яндекс. Отключите эту функцию, если ею не пользуетесь.

- Настройте двухфакторную аутентификацию: используйте «секретный номер».

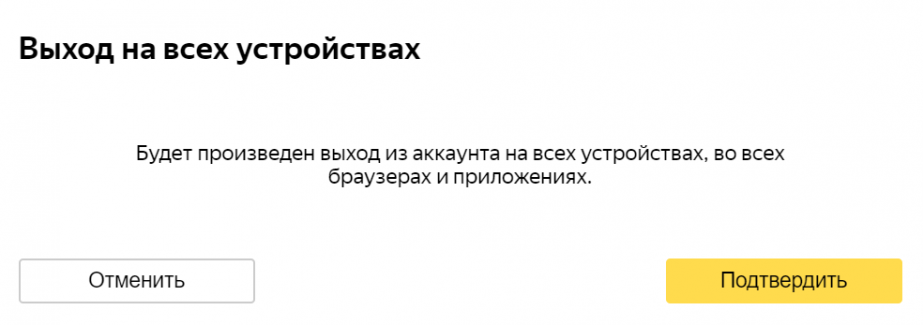

- Вернитесь к пункту "История входов и устройства". Выберите «Выход на всех устройствах».

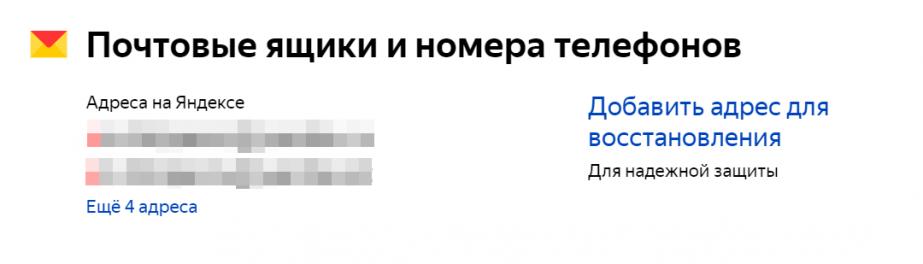

- Перейдите к пункту «Почтовые ящики и номера телефонов». Уберите адреса для восстановления.

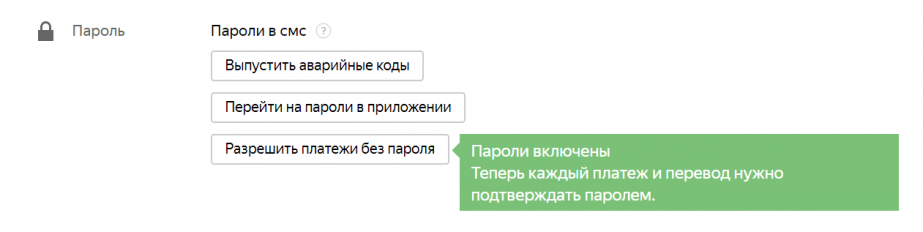

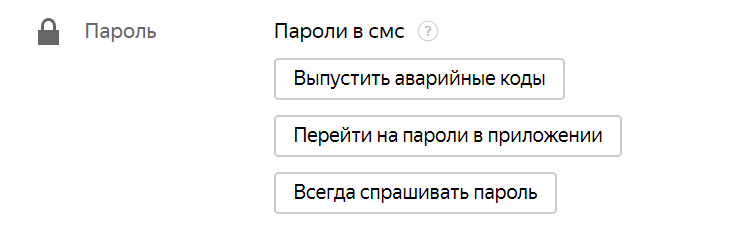

- Перейдите в настройки Яндекс Деньги ко вкладке «пароль». Здесь мы пройдемся по всем трем кнопкам.

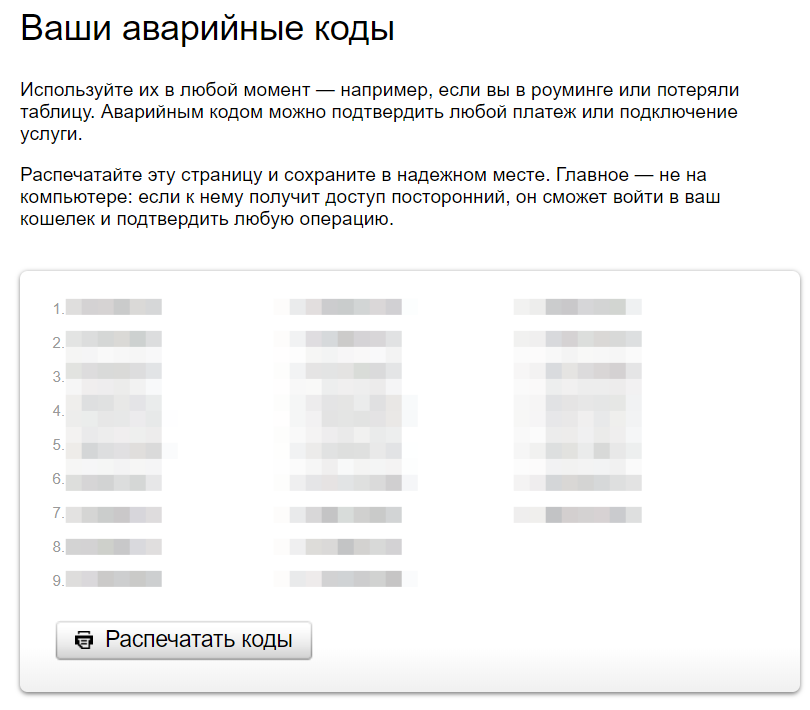

- Выпустить аварийные коды: перепишите и сохраните аварийные коды, так же, как сделали это для Google-аккаунта.

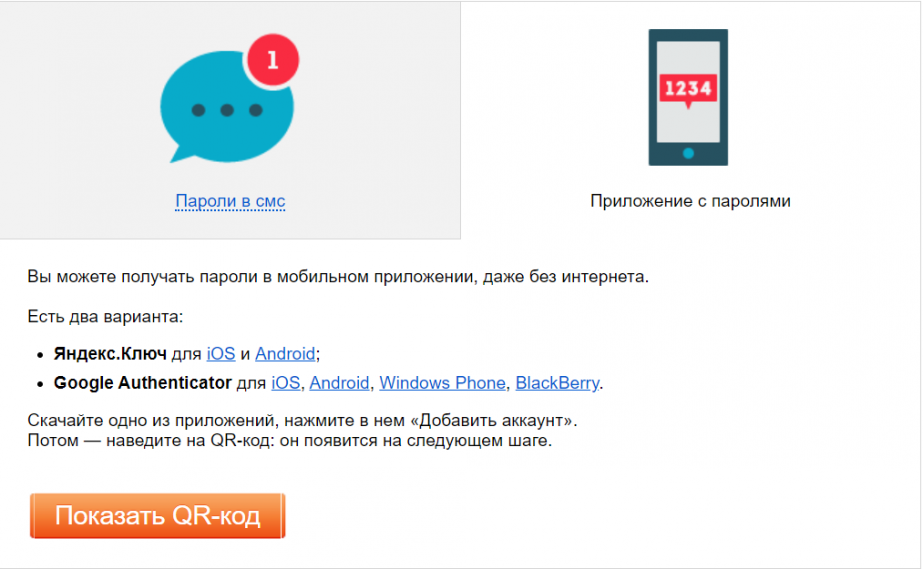

- Перейти на пароли в приложении: выберите пункт «приложение с паролями» и проведите синхронизацию с одним из приложений.

- Нажмите «Всегда спрашивать пароль».

- Выпустить аварийные коды: перепишите и сохраните аварийные коды, так же, как сделали это для Google-аккаунта.

Теперь теми же способами защитите ВСЕ сервисы, которые могут использовать СМС-аутентификацию.

По возможности замените ее или привяжите к «секретному номеру» и добавьте вход по отпечатку пальца.

Вот чек-лист сервисов в порядке приоритета:

- Банковские и платежные сервисы.

- Государственные сервисы: Госуслуги, ФНС и т.д.

- Менеджеры паролей: LastPass, 1Password и т.д.

- Облачные хранилища: iCloud, Dropbox, OneDrive и т.д.

- Электронная почта: Mail.ru и т.д.

- Социальные сети: Vk, Facebook, Twitter, Instagram, LinkedIn, Medium и т.д.

- Мессенджеры: iMessage, Skype, Slack, Facebook Messenger и т.д.

- Фотохостинги: iCloud, Google Photos и т.д.

- Заметки: Evernote, Scribd и т.д.

- Репозитории исходного кода: Github, Bitbucket, Gitlab и т.д.

- Хостинги и платформы для сайтов: Parking, Wordpress, AWS, Microsoft Azure, Digital Ocean и т.д.

- Форумы: Reddit, Stackoverflow и т.д.

- Таск-трекеры, CRM и другие платформы для работы: Jira, Mailchimp, Trello и т.д.

- Интернет-магазины и коммерческие сервисы и т.д.

Telegram

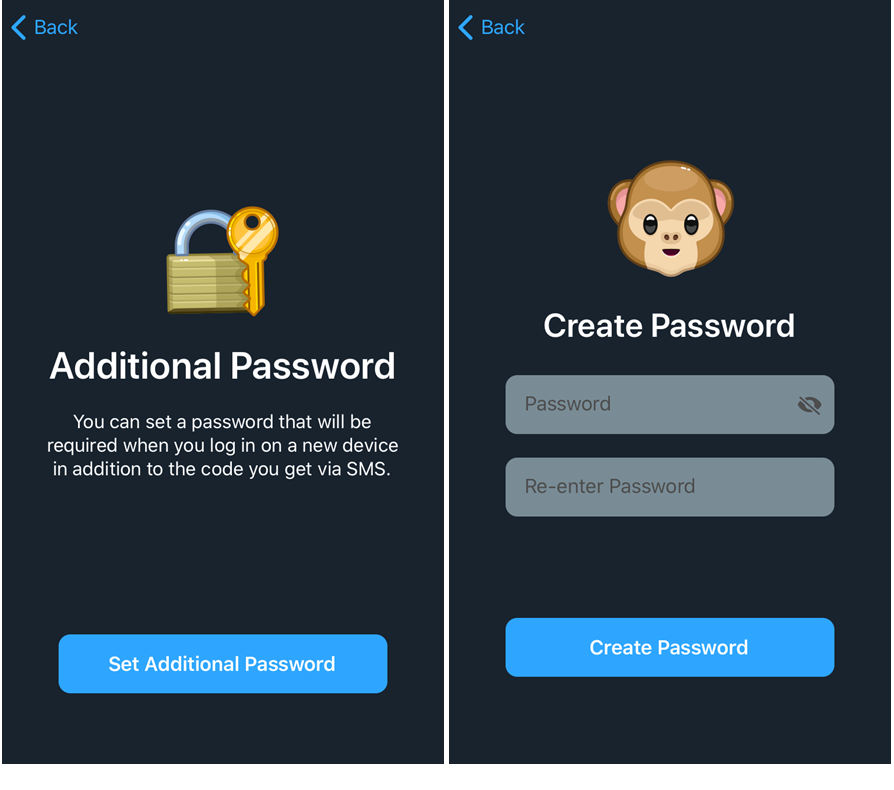

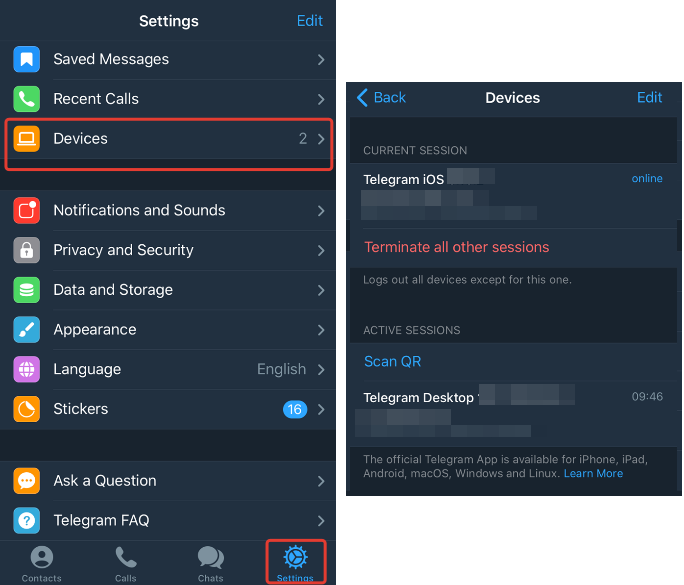

Аккаунт мессенджера привязан к номеру телефона, поэтому, помимо двухфакторной аутентификации, настроим дополнительную защиту.

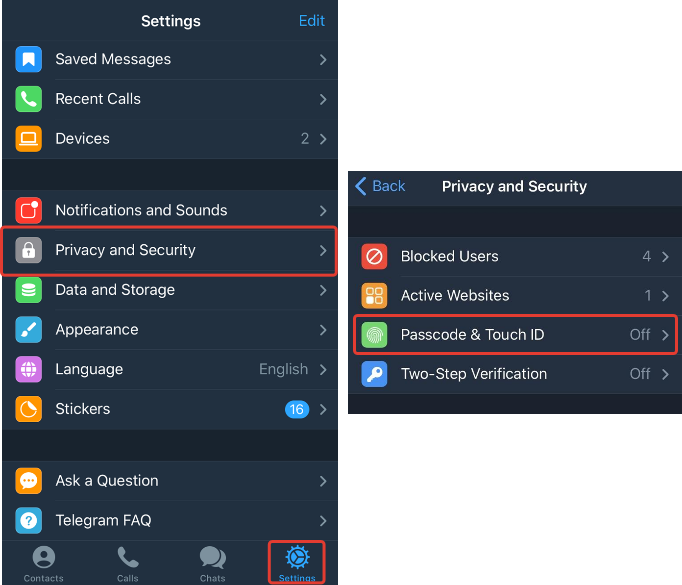

- Установите пароль и вход по отпечатку пальца: зайдите в Настройки безопасности и выберите passcode & touch id.

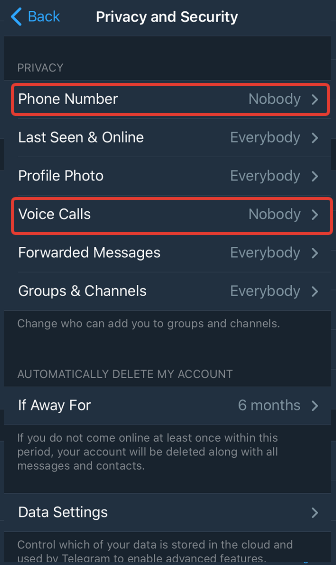

- Скройте номер телефона: в настройках безопасности найдите Privacy и для номера телефона задайте «nobody». Здесь же запретите звонки. Добавляйте исключения только для людей, которым доверяете.

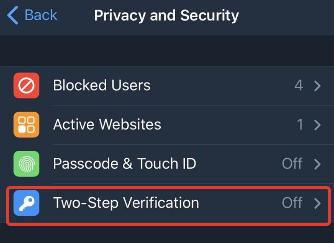

- Включите двухфакторную аутентификацию по паролю. Не используйте основную почту для восстановления.

- Зайдите в Devices и закройте все активные сессии, которые кажутся подозрительными.

Все эти меры полностью не защитят от угона SIM-карт, но не позволят отдать мошенникам в руки джекпот. Если пользователи ведут удаленную работу с использованием личных девайсов и общедоступных веб-сервисов, это обезопасит и личные данные, и данные коллег.